Ultimi aggiornamenti sulla sicurezza: Shai-Hulud Worm, ShadowLeak Exposure, guardando dietro la cortina di ferro del Great Firewall

In una serie di recenti incidenti di sicurezza informatica, diversi pacchetti NPM popolari sono stati compromessi e sono state scoperte altre vulnerabilità in vari sistemi.

Compromesso dei pacchetti NPM

Un verme dannoso ha infiltrato 18 pacchetti NPM estremamente popolari, tra cui debug, chalk e ansi-styles. Questi pacchetti, scaricati collettivamente billions di volte a settimana, sono stati sfruttati per raccogliere segreti e informazioni sulla macchina e per propagarsi ulteriormente ad altri pacchetti NPM quando vengono trovati i token NPM. NPM ha preso provvedimenti per rimuovere i pacchetti compromessi e ha aggiunto il codice di filtro per prevenire incidenti simili in futuro.

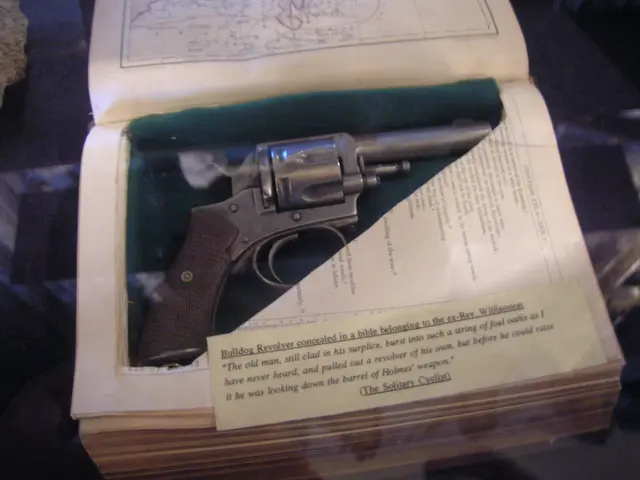

Se una macchina compromessa ha accesso a un account GitHub, viene creato un nuovo repository chiamato come i vermi delle sabbie di Dune. I segreti e le informazioni sulla macchina raccolti vengono caricati su questo repository.

Altre minacce alla sicurezza

- Truffa pubblicitaria SlopAds di Google: Google ha recentemente scoperto e fermato la campagna di truffa pubblicitaria SlopAds, che coinvolgeva 224 applicazioni maligne che facevano clic il più velocemente possibile sugli annunci che pagavano per gli attaccanti. Ciò ha portato a 2,3 miliardi di visualizzazioni degli annunci al giorno.

- Problema di sicurezza LG TV: I televisori LG che eseguono WebOS avevano un problema di sicurezza in cui l'inserimento di una chiavetta USB esponeva i file su un endpoint web, offrendo l'accesso arbitrarrio alla filesystem del dispositivo.

- Vulnerabilità Watchguard Firebox: I firewall Watchguard Firebox che eseguono VPN con IKEv2 sono vulnerabili a una scrittura fuori dai limiti che può portare all'esecuzione del codice remoto (RCE).

- Violazione della sicurezza SonicWall MySonicWall: I sistemi SonicWall MySonicWall sono stati violati, potenzialmente compromettendo i backup della configurazione del firewall che potrebbero includere le password.

- Token di impersonazione Azure: Dirk-jan Mollema ha scritto su Azure impersonation tokens e su come abusarne. Manipolare il campo del tenant di destinazione in questi token potrebbe consentire a un attaccante di eseguire qualsiasi azione come un utente nel tenant della vittima.

- ShadowLeak: C'è un altro esempio di weaponizzazione degli injection prompt contro i modelli linguistici, sotto forma di ShadowLeak.

- Fuga delle informazioni del Grande Firewall della Cina: La scorsa settimana, c'è stata una fuga di 600 GB di codice sorgente e informazioni sul Grande Firewall della Cina, inclusi dettagli sulla sua esportazione in

Leggi anche:

- Ha subito un contorno addominale attraverso un annuncio su Facebook, causando un'infezione interna allo stomaco dopo un intervento chirurgico fallito.

- Elementi essenziali di un'app mobile in crescita da adottare nel 2025

- L'impatto dell'IoT sull'industria Fintech - rivoluzionare i settori bancario, finanziario e assicurativo

- Zepbound per l'apnea notturna: funzionamento, potenziali effetti negativi e ulteriori dettagli